El Centro de Inteligencia de Amenazas de Microsoft ha alertado sobre SEABORGIUM, una nueva estafa phising que deberáis conocer.

Más historias en la categoría PC

- Steam suma 4 nuevos juegos gratis hoy: descárgalos ya y amplía tu biblioteca

- Epic Games Store & Steam: Disfruta del fin de semana con 4 juegos gratis de ambas tiendas

- Nuevo juego sorpresa gratis en Steam durante 48 horas

| No te pierdas nada y ¡Síguenos en Google News! |

Se está volviendo bastante popular en redes, pero ¿qué es exactamente SEABORGIUM? Vamos a recapitular un poco, el MSTIC (Centro de Inteligencia de Amenazas de Microsoft) ha advertido estos días de una nueva estafa en forma de phising. Pero esta vez parece una estafa algo más sofisticada que de costumbre.

Lo bueno es que Microsoft ha publicado la manera en la que opera para que cualquier usuario pueda evitar, o al menos conocer como operan los estafadores que están detrás de esta operación. Si quieres saber cual es su modus operandi, sigue leyendo que te interesa.

SEABORGIUM, actores que se hacen tus amigos para estafarte

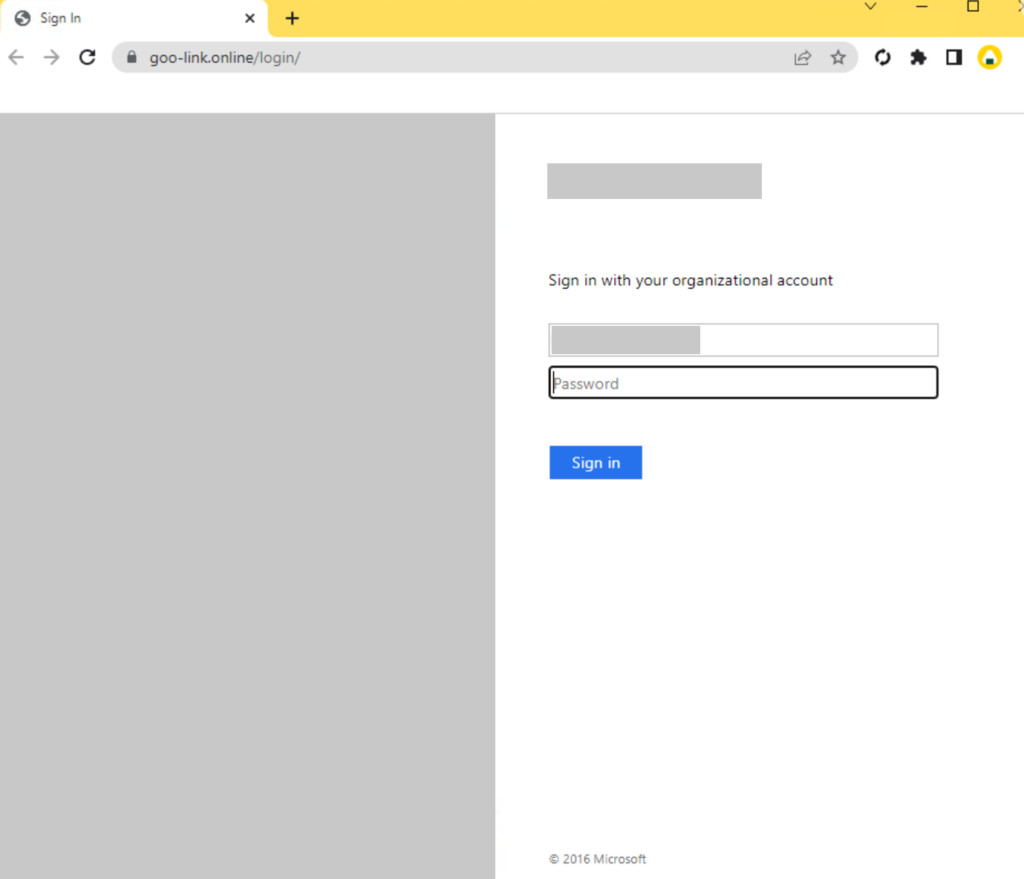

Vale, detrás de casi cualquier tipo de estafa suele haber actores detrás, pero los descritos en este phising son algo más exhaustivos en el estudio y análisis de sus víctimas. Generalmente, estudian sus perfiles en redes sociales y gracias al uso del kit de phising EvilGinx, consiguen extraer información sensible de los usuarios.

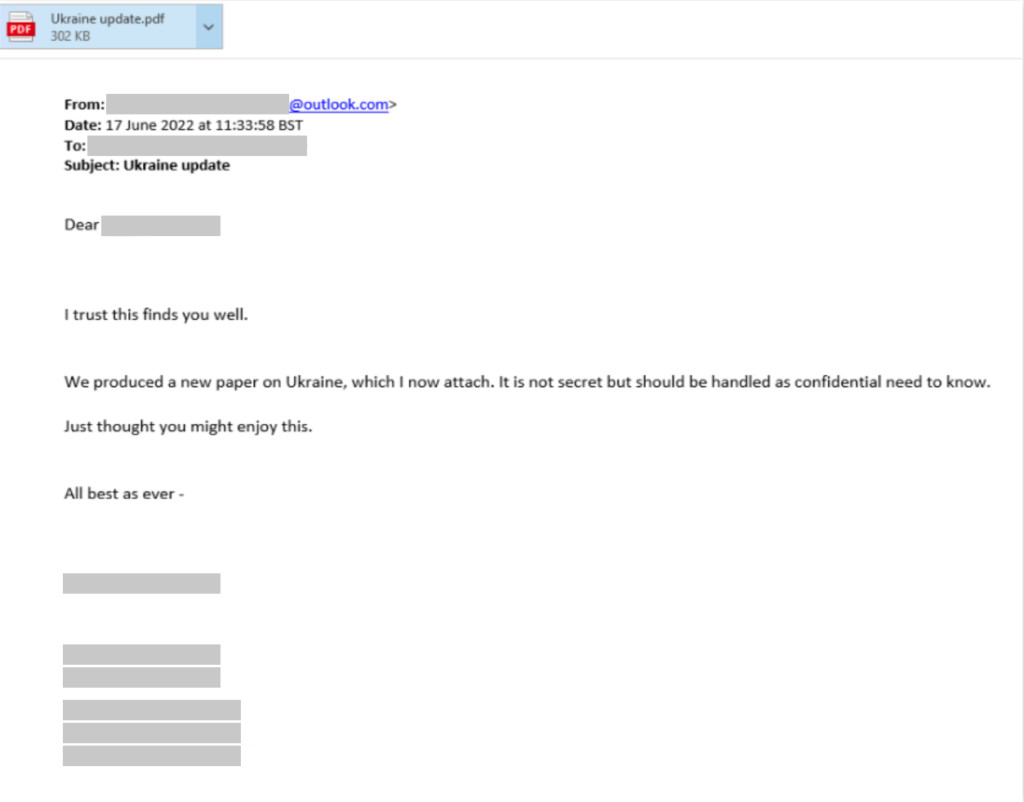

La manera en la que lo hacen, como decía, es sutil. Primero estudian tu uso de redes y se acaban haciendo amigos para después enviarte mails fraudulentos con enlaces que apuntan a un malware que secuestra tus datos. Este es el desglose que hace Microsoft del ataque, por fases:

- Exfiltración de datos de inteligencia: Se ha observado a SEABORGIUM extrayendo correos electrónicos y archivos adjuntos de la bandeja de entrada de las víctimas.

- Configuración de la recopilación de datos persistentes: En casos limitados, se ha observado que SEABORGIUM establece reglas de reenvío desde las bandejas de entrada de las víctimas a las cuentas de caída muerta controladas por el actor donde el actor tiene acceso a largo plazo a los datos recopilados. En más de una ocasión, hemos observado que los actores pudieron acceder a los datos de la lista de correo de grupos sensibles, como los frecuentados por exfuncionarios de inteligencia, para mantener una recopilación de información de la lista de correo para la orientación de seguimiento y la exfiltración.

- Acceso a personas de interés: Ha habido varios casos en los que se ha observado que SEABORGIUM utiliza sus cuentas de suplantación de identidad para facilitar el diálogo con personas específicas de interés y, como resultado, se incluyeron en conversaciones, a veces sin saberlo, que involucran a múltiples partes. La naturaleza de las conversaciones identificadas durante las investigaciones de Microsoft demuestra que se comparte información potencialmente confidencial que podría proporcionar valor de inteligencia.

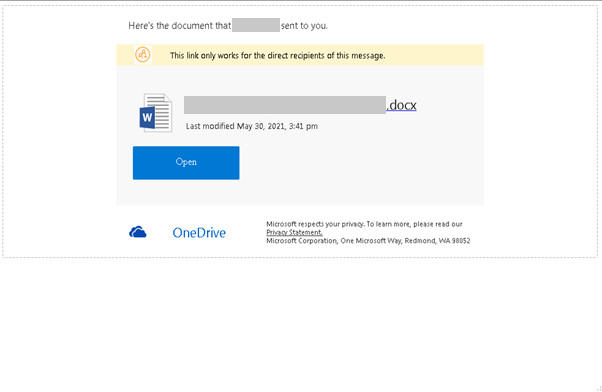

Te dejo algunas capturas compartidas por Microsoft donde muestran mails haciendo pasar a EvilGinx por archivos de OneDrive.